UGREEN NAS: Rechte und Berechtigungen verstehen – Tutorial

Für die laufende Tutorial-Reihe setzt das NAS-Team auf aktuelle Modelle von UGREEN und arbeitet dabei mit den Systemen DXP4800 Plus (Review), DXP 4800 Pro (Review) und DH4300 Plus.(Review) sowie dem KI-NAS iDX6011 Pro (Review) Als Speichermedien kommen Festplatten aus den Serien Seagate IronWolf sowie Western Digital Red Plus zum Einsatz, die sich im bisherigen Einsatz als zuverlässige Wahl erwiesen haben und bereits vorab empfohlen werden können.

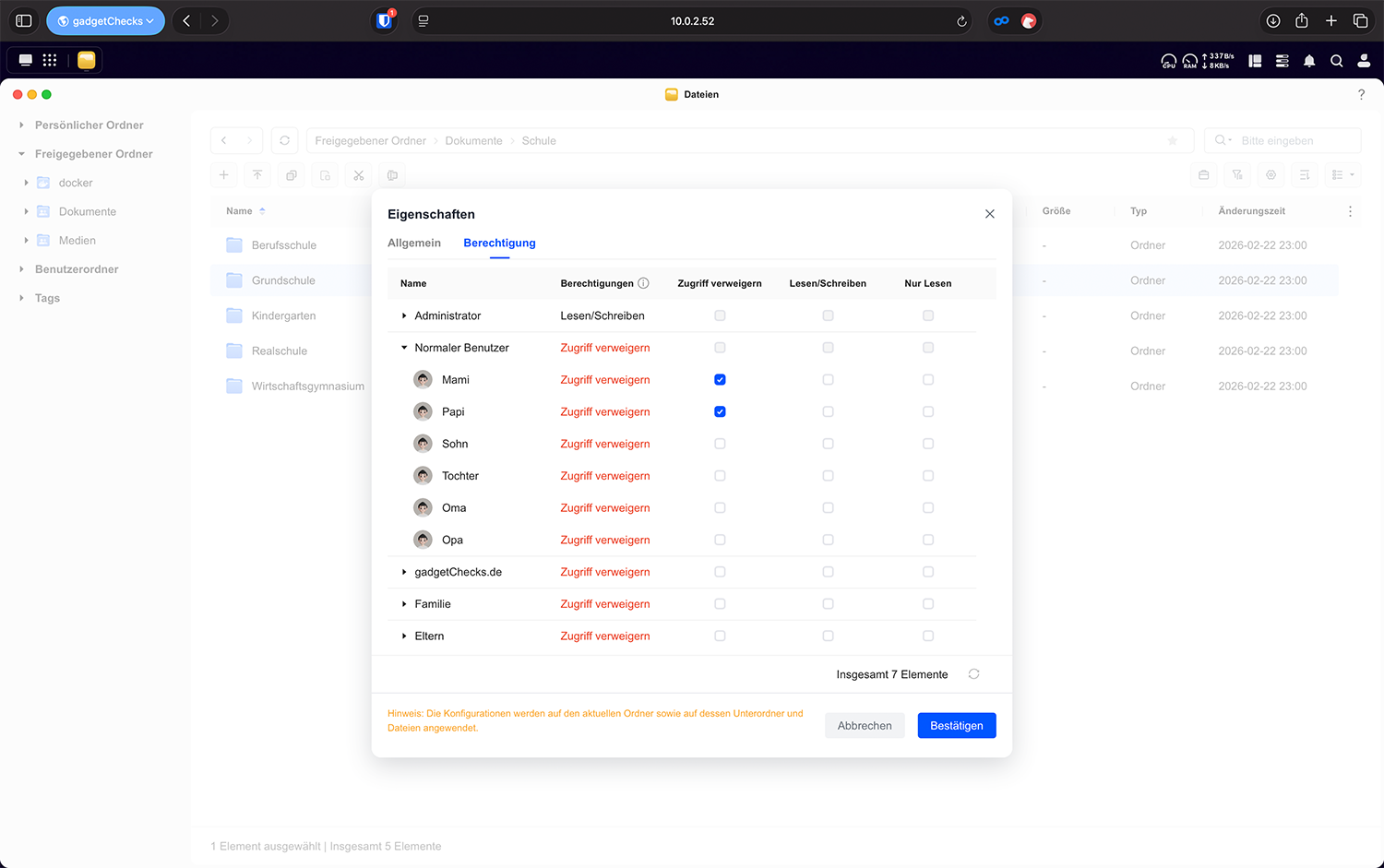

Nachdem Benutzer, Gruppen und Freigaben strukturiert angelegt wurden, taucht häufig eine neue Frage auf: Warum funktioniert der Zugriff manchmal anders als erwartet? Obwohl scheinbar alles korrekt eingestellt ist, erscheint plötzlich „Zugriff verweigert“ – oder ein Benutzer hat weiterhin Zugriff, obwohl Rechte bereits entzogen wurden. Dieses Kapitel blickt hinter die Oberfläche der Einstellungen und erklärt verständlich, wie Zugriffsrechte intern berechnet werden – und vor allem, wie man typische Probleme systematisch behebt.

Ziel dieses Tutorials

Ziel dieses Kapitels ist es, die Grundlagen der Rechteberechnung auf einer UGREEN NAS zu verstehen und typische Fehlersituationen selbstständig analysieren zu können. Es soll nachvollziehbar werden,

- wie sogenannte effektive Berechtigungen entstehen,

- warum „Verweigern“ eine besondere Rolle spielt,

- wie Rechtevererbung funktioniert,

- weshalb Netzwerkverbindungen nach Rechteänderungen neu aufgebaut werden sollten,

- und wie man Rechteprobleme strukturiert löst.

Es geht nicht um tiefgehende Betriebssystem-Interna, sondern um ein solides, praxisnahes Verständnis für typische Zugriffssituationen im Heimnetz oder kleinen Büro.

Voraussetzungen

Dieses Kapitel baut auf dem Tutorial zur Benutzer-, Gruppen- und Freigabenstruktur auf. Es wird vorausgesetzt, dass:

- Benutzer und Gruppen eingerichtet wurden,

- Freigaben existieren,

- Rechte überwiegend über Gruppen vergeben werden.

Ohne diese grundlegende Struktur lassen sich die folgenden Zusammenhänge nur schwer einordnen.

Rechte sind das Ergebnis einer Berechnung

Viele Einstellungen in der NAS-Oberfläche wirken wie einfache Schalter: Häkchen gesetzt: Zugriff erlaubt. Häkchen entfernt: Zugriff verweigert. Intern arbeitet das System jedoch mit sogenannten Access Control Lists (ACL).

Eine ACL ist eine strukturierte Liste von Einträgen. Jeder Eintrag definiert, welcher Benutzer oder welche Gruppe welche Rechte auf einen Ordner oder eine Datei besitzt. Die NAS prüft also nicht nur eine einzelne Einstellung, sondern wertet mehrere Einträge gleichzeitig aus.

Merksatz: Rechte sind kein einzelner Schalter, sondern das Ergebnis mehrerer Einträge.

Wie effektive Berechtigungen entstehen

Sobald sich ein Benutzer anmeldet, berechnet das System seine effektiven Berechtigungen. Dabei werden mehrere Ebenen berücksichtigt:

- Direkt gesetzte Benutzerrechte

- Rechte aus allen Gruppen, denen der Benutzer angehört

- Vererbte Rechte vom übergeordneten Ordner

- Explizite „Verweigern“-Einträge

Diese Informationen werden kombiniert und ergeben das tatsächliche Zugriffsergebnis. Der wichtigste Grundsatz lautet: Explizite „Verweigern“-Einträge haben Vorrang vor allen anderen Rechten.

Wenn also eine Gruppe „Lesen“ erlaubt, auf Benutzerebene jedoch „Zugriff verweigern“ gesetzt wurde, gewinnt immer die Verweigerung. Diese Regel sorgt für Sicherheit. Sie kann aber unerwartet wirken, wenn man sich ihrer Priorität nicht bewusst ist.

Merksatz: „Verweigern“ schlägt „Erlauben“.

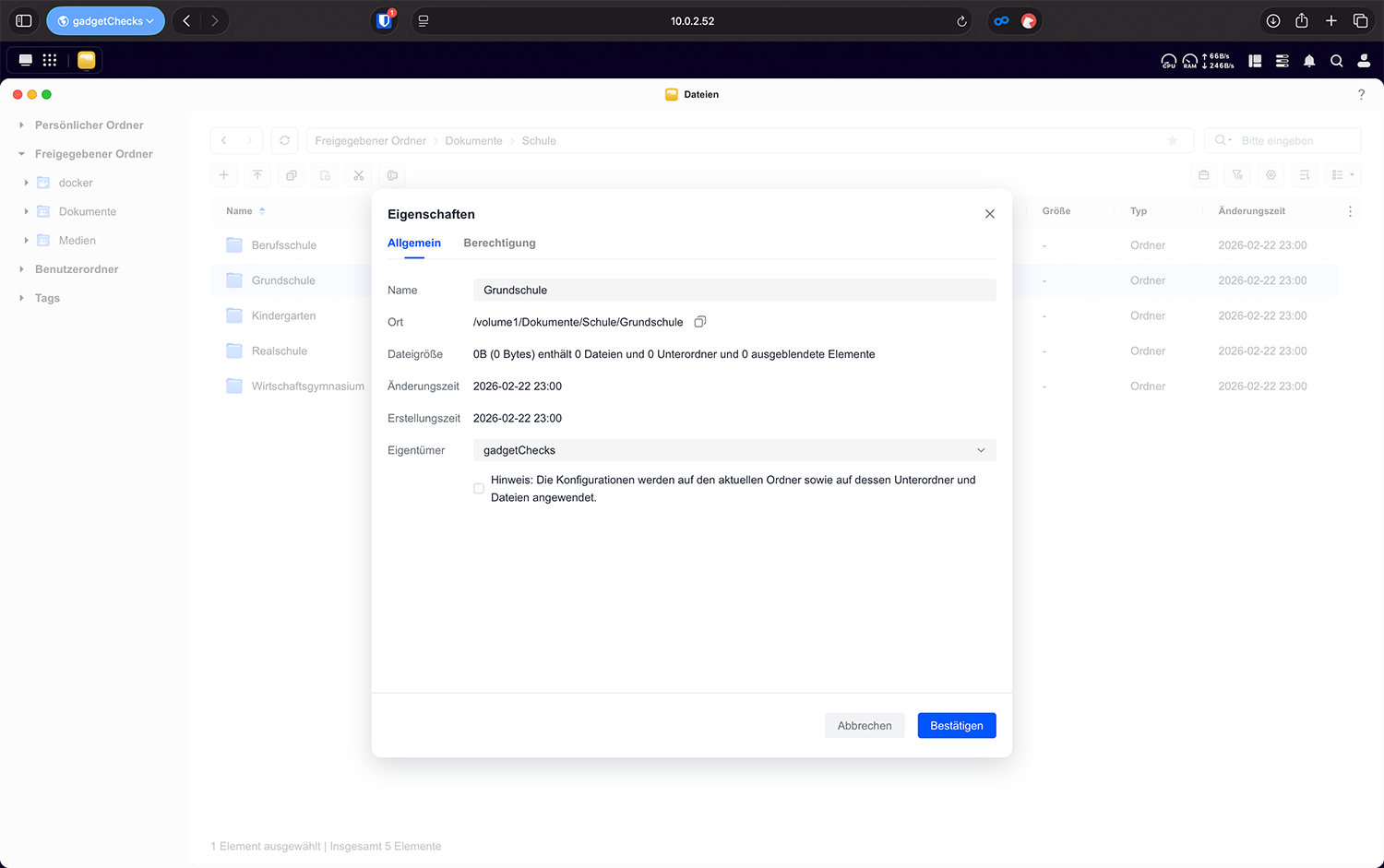

Rechtevererbung – warum Unterordner anders reagieren

Ordnerrechte werden in der Regel nach unten vererbt. Wird einer Freigabe „Lesen & Schreiben“ für eine Gruppe zugewiesen, erben alle darunterliegenden Ordner diese Rechte, sofern keine abweichenden Einstellungen definiert wurden. Wird jedoch in einem Unterordner eine eigene Regel gesetzt, unterbricht dies die Vererbung.

Ab diesem Punkt gelten für diesen Ordner eigene ACL-Einträge. Genau hier entstehen typische Situationen wie: „Ich komme in die Freigabe, aber nicht in diesen einen Unterordner.“

In vielen Fällen ist es sinnvoller, eine versehentlich unterbrochene Vererbung wieder zu aktivieren, statt zahlreiche Einzelregeln manuell zu korrigieren.

Merksatz: Jede unterbrochene Vererbung erhöht die Komplexität.

Zwei Ebenen prüfen den Zugriff

Technisch existieren zwei Ebenen von Berechtigungen:

- Freigaberechte

- Dateisystemrechte (ACL auf Ordner- und Dateiebene)

Die effektive Berechtigung ergibt sich aus der Kombination beider Ebenen. Dabei gilt stets: Die restriktivere Einstellung entscheidet.

Beispiel: Erlaubt das Dateisystem „Schreiben“, die Freigabe jedoch nur „Lesen“, bleibt es beim Leserechte-Zugriff.

In der Praxis sind beide Ebenen meist aufeinander abgestimmt. Dennoch ist es wichtig zu wissen, dass diese doppelte Prüfung existiert.

Merksatz: Zwei Ebenen prüfen – die strengere gewinnt.

SMB und zwischengespeicherte Verbindungen

Ein besonders häufiger Stolperstein liegt im Verhalten des SMB-Protokolls. Windows und macOS speichern Netzwerkverbindungen zur NAS zwischen. Wird eine Verbindung aufgebaut, bleibt sie aktiv, selbst wenn Rechte auf der NAS später geändert werden. Das kann dazu führen, dass:

- ein Benutzer weiterhin Zugriff hat, obwohl Rechte entzogen wurden,

- oder keinen Zugriff erhält, obwohl neue Rechte vergeben wurden.

In solchen Fällen hilft es meist, die Netzwerkverbindung zur NAS zu trennen, sich ab- und wieder anzumelden oder gespeicherte Anmeldeinformationen zu löschen. Dieses Verhalten ist keine Fehlfunktion, sondern eine Eigenschaft des Protokolls.

Merksatz: Nach Rechteänderungen hilft oft ein Neuverbinden.

Erweiterte Szenarien – ein Ausblick

In erweiterten Umgebungen, etwa beim Einsatz zusätzlicher Serverdienste oder spezieller Anwendungen, spielen interne Benutzer- und Gruppenkennungen eine größere Rolle. Diese weiterführenden Themen werden in späteren Kapiteln der Tutorialserie ausführlich behandelt.

Für typische Heim- oder Kleinbüro-Setups mit Windows- oder macOS-Rechnern ist dieses Detailwissen nicht notwendig. Eine saubere Gruppenarchitektur verhindert die meisten Probleme bereits im Ansatz.

Typische Ursachen für Rechteprobleme

Wenn Zugriffe nicht wie erwartet funktionieren, liegt die Ursache meist in einem der folgenden Punkte:

- unterbrochene Rechtevererbung

- explizite „Verweigern“-Einträge

- falsche oder fehlende Gruppenmitgliedschaften

- noch aktive SMB-Verbindungen

Entscheidend ist, nicht vorschnell neue Regeln zu setzen, sondern strukturiert zu prüfen.

Rechteprobleme systematisch beheben – so geht man vor

Theoretisches Wissen ist hilfreich. Entscheidend ist jedoch, wie man bei einem konkreten Problem vorgeht. Wichtig ist vor allem: Nicht hektisch Rechte neu setzen, sondern Schritt für Schritt analysieren.

Ein typisches Szenario

Ein Benutzer kommt in die Freigabe „Dokumente“, erhält jedoch beim Öffnen eines bestimmten Unterordners die Meldung „Zugriff verweigert“.

Systematische Vorgehensweise

Zunächst wird geprüft, in welchen Gruppen der Benutzer Mitglied ist. Fehlt die erwartete Gruppenzugehörigkeit, ist die Ursache schnell gefunden. Anschließend wird kontrolliert, welche Rechte diese Gruppe auf der Freigabe besitzt. Hier darf kein „Verweigern“-Eintrag vorhanden sein. Danach wird der betroffene Unterordner betrachtet. Wurde hier die Vererbung unterbrochen? Existieren eigene ACL-Einträge?

Falls dort abweichende Regeln existieren, sollte geprüft werden, ob diese bewusst gesetzt wurden oder unbeabsichtigt entstanden sind. In manchen Fällen ist es sinnvoll, die Vererbung wieder zu aktivieren und Sonderregeln zu entfernen.

Im nächsten Schritt sollte geprüft werden, ob noch eine aktive SMB-Verbindung besteht. Besonders nach Rechteänderungen kann eine bestehende Sitzung das Verhalten verfälschen. In diesem Fall hilft es, die Verbindung zu trennen und neu aufzubauen.

Ein zusätzlicher Praxistipp

Mit einem separaten Testbenutzer lässt sich prüfen, ob eine Rechtekonfiguration grundsätzlich funktioniert. So kann ausgeschlossen werden, dass ein individuelles Benutzerproblem vorliegt. Erst wenn alle diese Punkte geprüft wurden, sollte eine gezielte Anpassung erfolgen.

Merksatz: Prüfen, verstehen, dann ändern – nicht umgekehrt.

Fazit

Rechte auf einer NAS sind kein statisches System aus einzelnen Häkchen, sondern das Ergebnis mehrerer Berechnungsschritte. Benutzerrechte, Gruppenmitgliedschaften, Vererbung und Prioritätsregeln wirken zusammen.

Wer diese Mechanismen versteht, kann typische Zugriffssituationen besser einordnen und strukturelle Fehler gezielt beheben. Eine klare Gruppenarchitektur, möglichst wenige Sonderregeln und eine saubere Freigabenstruktur reduzieren Komplexität und erhöhen die Stabilität. Technisches Verständnis ersetzt keine gute Struktur. Es erklärt jedoch, warum eine gute Struktur langfristig funktioniert.

Unsere aktuelle UGREEN NAS Empfehlung

UGREEN NAS DXP48000 Plus

Einkaufen zum Bestpreis!- Der Verkaufspreis wurde bei der Erstellung des Artikels ermittelt und wird nicht automatisch aktualisiert. Den aktuellen Preis findet man wie immer über den Button zum Online-Shop.

UGREEN NAS Angebote!

Entdecke gadgetChecks.de!

*Transparenz!

= externe Links /// + Banner = Partner-Links - Wenn Du über diese einkaufst unterstützt du uns mit einer kleinen Provision, bei unverändertem Preis. Übersicht aller Partnerprogramme /// Preise gelten zum Zeitpunkt der Veröffentlichung - Informationen & DisclaimerAlle erwähnten Marken, Produktnamen und Logos sind Eigentum der jeweiligen Rechteinhaber. Dieses Portal ist ein unabhängiges Projekt und steht in keinerlei Verbindung zu Apple Inc. oder anderen Herstellern. Wir werden nicht gesponsert, autorisiert oder anderweitig unterstützt.